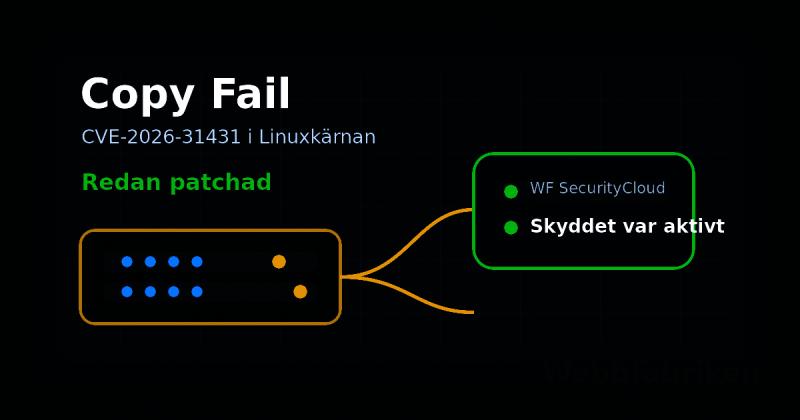

Den 30 april 2026 rapporterades en Linuxsårbarhet som kallas Copy Fail. Den är registrerad som CVE-2026-31431 och påverkar Linuxkärnans kryptografiska subsystem i berörda kernelversioner.

Sårbarheten kan göra lokal privilegiehöjning möjlig. Det betyder att en angripare som redan kan köra kod som lokal användare i en berörd miljö kan försöka höja sin behörighet till root.

Alla våra servrar är redan patchade för CVE-2026-31431. Dessutom hade vårt WF SecurityCloud redan skyddet aktivt på våra egna servrar. För vår egen drift var den här sårbarheten därför inget praktiskt problem.

Vad Copy Fail handlar om

Copy Fail bygger på en brist i Linuxkärnans crypto subsystem. I praktiken kan felet missbrukas för att påverka cacheminne kopplat till läsbara filer och på så sätt skapa en väg mot rootbehörighet.

Det är en lokal sårbarhet. Den kräver alltså att angriparen redan har möjlighet att köra kod på servern. Den ska ändå tas på stort allvar eftersom lokal privilegiehöjning kan bli kritisk i delade miljöer, hostingmiljöer och system där flera användare eller applikationer körs på samma maskin.

Vilka system som kan påverkas

Linuxkärnor från ungefär 2017 och framåt kan påverkas beroende på kernelversion, backportar och om den sårbara koden finns i distributionens kernel.

Operativsystem som kan beröras beroende på kernelversion är bland annat Debian 10, 11 och 12, Ubuntu 18.04, 20.04, 22.04 och 24.04, AlmaLinux 8, 9 och 10, CloudLinux 7h, 8 och 9 samt Red Hat Enterprise Linux 8 och 9.

Vårt läge hos Webbfabriken

Vi kontrollerade våra servrar när informationen blev känd och såg till att patchnivåer, skydd och driftläge var rätt. Alla våra servrar är patchade.

WF SecurityCloud gav dessutom redan ett aktivt skydd på våra egna servrar. Det är en viktig del i vårt arbetssätt. Patchning är alltid nödvändig men ett extra skyddslager gör att en enskild sårbarhet inte behöver bli ett akut driftproblem.

Vad kunder behöver göra

Kunder på våra driftade miljöer behöver inte göra något akut för just CVE-2026-31431. Vi har hanterat detta inom vårt ordinarie driftansvar.

Driver ni egna Linuxservrar utanför vår drift bör ni kontrollera kernelversion, säkerhetsuppdateringar och eventuella åtgärdsråd från er distribution. För delade servrar och hostingmiljöer är det extra viktigt att patchningen verkligen är genomförd.

Källor för teknisk uppföljning

Teknisk information finns bland annat hos Microsoft Security, Plesk och CloudLinux.

Vill ni att vi kontrollerar en egen server eller vill ni flytta drift till en miljö med aktiv patchning och WF SecurityCloud? Kontakta Webbfabriken så hjälper vi er att gå igenom läget.

Vill du omsätta innehållet i konkreta affärsresultat? Utforska våra tjänster inom Webbdesign, Webbutveckling och SEO, se våra Kundcase, läs vår FAQ eller prenumerera på vårt Nyhetsbrev.